SEGURIDAD EN

REDES

VPN, IDS/IPS, FIREWALL

Personal certificado en Ethical Hacking

y Hacking Forensic

Llena el formulario y te contactaremos para analizar tus vulnerabilidades

Personal certificado en Ethical Hacking

y Hacking Forensic

Llena el formulario y te contactaremos para analizar tus vulnerabilidades

IMPLEMENTANDO LA

SEGURIDAD PARA TI

en nuestro laboratorio de investigación con los resultados

en las auditorias de seguridad.

Análisis de Vulnerabilidades

Implementacón de Certificados

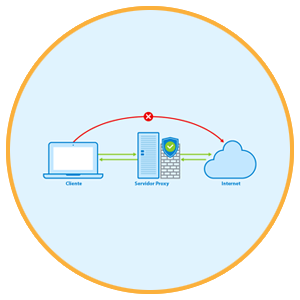

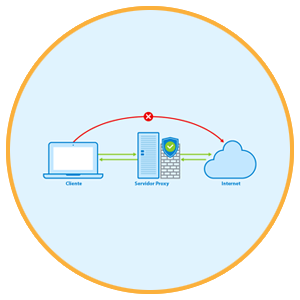

Servidores

Proxy

Hardering de

Servidores

Análisis de Vulnerabilidades

Implementacón de Certificados

Servidores

Proxy

Hardering de

Servidores

FIREWALL

Integración de elementos y sistemas, tanto electrónicos como mecánicos, para la protección de perímetros físicos, detección de tentativas de intrusión. y/o disuasión de intrusos en instalaciones especialmente sensibles.

VPN

Una VPN o red privada virtual es un servicio que te permite conectarte a Internet a través de un túnel cifrado para asegurar tu privacidad en línea y proteger tus datos sensibles.

VPN

Una VPN o red privada virtual es un servicio que te permite conectarte a Internet a través de un túnel cifrado para asegurar tu privacidad en línea y proteger tus datos sensibles.

Sistemas de Detección y Prevención de Intrusos

Estos sistemas incrementan la seguridad de tu Red, encargándose de vigilar el tráfico, examinan la red y los puertos, analizan los paquetes de datos, para detectar patrones sospechosos.

SIEM

Sistema que centraliza el almacenamiento y la interpretación de los datos relevantes de seguridad. Permitiendo un análisis de la situación en múltiples ubicaciones desde un punto de vistas unificado que facilita la detección de tendencias y patrones no habituales.

SIEM

Sistema que centraliza el almacenamiento y la interpretación de los datos relevantes de seguridad. Permitiendo un análisis de la situación en múltiples ubicaciones desde un punto de vistas unificado que facilita la detección de tendencias y patrones no habituales.

SOLICITA UN DIAGNÓSTICO,

CONOCE COMO MINIMIZAR LOS RIESGOS ANTE LAS AMENAZAS INFORMÁTICAS

a un kilogramo de curación”

– Lao Tse –